Review sản phẩm

5 cách 2FA có thể thất bại – và những gì bạn có thể làm để bảo vệ chính mình

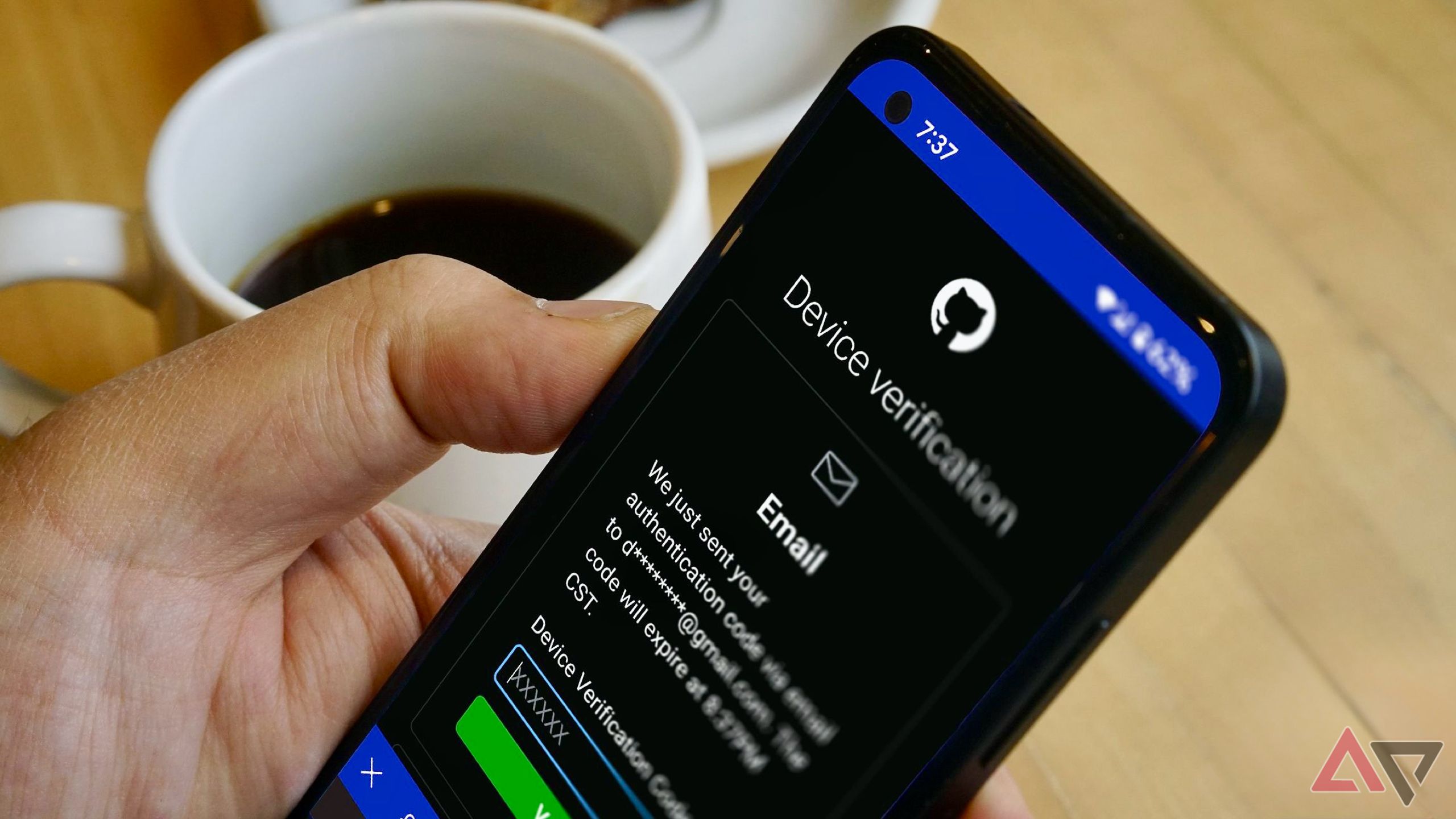

Một hệ thống sử dụng xác thực hai yếu tố (2FA) yêu cầu hai phương pháp xác minh danh tính của bạn trước khi chấp nhận đăng nhập. Việc sử dụng 2FA thường xuyên nhất là để đăng nhập yêu cầu kết hợp email/mật khẩu và mã được gửi qua SMS hoặc email. Khi bạn nhập mã cùng với kết hợp email/mật khẩu của mình, hệ thống cho phép bạn vào. Nó đơn giản, nhưng hiệu quả một cách tàn phá, vì tin tặc không thể truy cập tài khoản được bảo vệ 2FA ngay cả khi họ có email và mật khẩu có liên quan. Vì vậy, trong trường hợp vi phạm dữ liệu mật khẩu, tài khoản được 2FA bảo vệ vẫn sẽ an toàn.

Tuy nhiên, giống như bất kỳ hệ thống bảo mật nào, 2FA có lỗ hổng. Cho dù thông qua lừa đảo, phần mềm độc hại hoặc đánh chặn mã, tin tặc vẫn có thể có quyền truy cập vào tài khoản được bảo vệ bởi 2FA. Chúng tôi sẽ chỉ cho bạn những cách phổ biến nhất mà tin tặc bỏ qua 2FA và những gì bạn có thể làm để bảo vệ tài khoản trực tuyến của bạn.

Có liên quan

Tại sao chuyển đổi của Gmail từ xác thực SMS sang mã QR phải là tiêu chuẩn

Xác thực mã QR tốt hơn về mọi mặt

5

Các cuộc tấn công lừa đảo có thể chặn các yêu cầu 2FA

Luôn luôn tìm kiếm các URL hoặc địa chỉ email tinh ranh

Nguồn: Cloudflare

Phishing là một trong những cách phổ biến nhất mà tin tặc có quyền truy cập vào các tài khoản, vì tất cả các tin tặc cần làm là lừa chúng tôi tin rằng một địa chỉ email hoặc trang web gian lận là hợp pháp. Mặc dù một số ứng dụng nhắn tin, dịch vụ email và trình duyệt có thể cố gắng phát hiện các liên kết và địa chỉ email đáng ngờ, chúng không hoàn hảo. Ngay cả các tài khoản được bảo vệ bởi 2FA cũng có thể được truy cập thông qua các liên kết lừa đảo.

Nếu bạn nhấp vào liên kết lừa đảo đưa bạn đến trang đăng nhập và nhập email và mật khẩu của bạn, trang web gian lận sẽ ghi lại các chi tiết này. Trang web gian lận sau đó nhập các chi tiết vào trang web thực sự đằng sau hậu trường, sẽ gửi cho bạn một dấu nhắc xác thực. Sau đó, bạn nhập mã xác thực hợp pháp của mình vào trang web gian lận, sau đó ghi lại và sử dụng nó để truy cập trang web hợp pháp. Từ đây, tin tặc có thể truy cập thông tin chi tiết của bạn và cố gắng đặt lại mật khẩu của bạn.

Một lớp 2FA thứ hai bảo vệ một số trang web, vì vậy bạn cần xác thực mọi nỗ lực để thay đổi mật khẩu hoặc chi tiết của bạn. Thật không may, nhiều người không, vì vậy tin tặc có thể đặt lại mật khẩu của bạn để khóa bạn, khiến phương thức 2FA của bạn trở nên vô dụng.

Phải làm gì:

Hãy chắc chắn rằng bạn nhận thức được các dấu hiệu phổ biến của các cuộc tấn công lừa đảo và cảnh giác ngay cả khi tài khoản của bạn được bảo vệ bởi 2FA. Nếu bạn có thể, hãy thiết lập lớp 2FA thứ hai để thay đổi mật khẩu hoặc các chi tiết cá nhân khác.

4

Oauth đồng ý lừa đảo có thể bỏ qua hoàn toàn 2FA

Kiểm tra những ứng dụng bạn cho phép truy cập vào

Nhiều trang web và ứng dụng cho phép bạn sử dụng một tài khoản khác để đăng nhập thông qua một hệ thống có tên là OAuth. Nếu bạn đã từng sử dụng tài khoản Google, Apple hoặc Facebook của mình để đăng nhập vào một trang web khác, đó là nhờ OAuth. Đăng nhập bằng phương pháp này làm giảm số lượng tài khoản và mật khẩu bạn phải tung hứng, nhưng nó mở ra cánh cửa cho các vấn đề bảo mật mới. Đầu tiên là nếu các tác nhân độc hại có quyền truy cập vào tài khoản cha mẹ, họ có quyền truy cập không giới hạn vào bất kỳ tài khoản của bên thứ ba được liên kết nào. Thứ hai là ne'er-do-giếng có thể mạo danh quá trình này để bỏ qua 2FA.

OAuth đồng ý lừa đảo bắt đầu với một cuộc tấn công lừa đảo thường xuyên. Khi bạn nhấp vào liên kết lừa đảo, trang web hoặc ứng dụng gian lận sẽ yêu cầu bạn đăng nhập bằng một tài khoản khác. Sau đó, bạn sẽ nhận được một thông báo hợp pháp từ nhà cung cấp tương ứng, yêu cầu bạn xác nhận các quyền được yêu cầu bởi ứng dụng.

Khi bạn xác nhận yêu cầu quyền, ứng dụng gian lận có quyền truy cập vào tất cả các dữ liệu được yêu cầu, bỏ qua hoàn toàn 2FA.

Phải làm gì:

Các ứng dụng gian lận được sử dụng trong các cuộc tấn công lừa đảo đồng ý OAuth có một vài dấu hiệu nhận biết. Trên các dấu hiệu thường xuyên của một cuộc tấn công lừa đảo, như lỗi ngữ pháp và địa chỉ email giả mạo, các yêu cầu lừa đảo OAuth gian lận sẽ yêu cầu nhiều chi tiết hơn một ứng dụng hợp pháp cần. Nếu bạn phát hiện ra số lượng yêu cầu dữ liệu đáng ngờ, đừng chấp nhận thông báo OAuth.

3

Đánh chặn tin nhắn xác thực qua SMS

SMS là phương pháp 2FA ít an toàn nhất

Một trung tâm dịch vụ tin nhắn ngắn (SMSC) đóng vai trò là người trung gian cho giao tiếp SMS. Khi bạn gửi tin nhắn SMS, lần đầu tiên nó được gửi đến SMSC, sau đó chuyển tiếp nó cho người nhận. Hệ thống này đảm bảo rằng tin nhắn văn bản đến đích của họ ngay cả khi người nhận tạm thời không thể nhận được tin nhắn. Trong các kịch bản này, SMSC giữ tin nhắn cho đến khi người nhận có sẵn trở lại. Tuy nhiên, SMSC dễ bị tấn công độc hại.

Tin nhắn SMS không được mã hóa, điều đó có nghĩa là bất kỳ ai có quyền truy cập vào SMSC đều có thể đọc tất cả các tin nhắn được lưu trữ của nó. Một diễn viên độc hại không chỉ có thể đọc các tin nhắn chứa mã 2FA mà còn có thể sửa đổi chúng. Ví dụ, họ có thể thay thế mã xác minh bằng một liên kết lừa đảo. Như bạn đã mong đợi một tin nhắn SMS, bạn có nhiều khả năng nhấp vào nó hơn là nếu nó được gửi ra khỏi màu xanh.

Phải làm gì:

SMS là phương pháp 2FA ít an toàn nhất, vì vậy bạn nên luôn luôn sử dụng một ứng dụng xác thực khi có thể. Tuy nhiên, xác minh SMS vẫn tốt hơn không có gì, vì vậy hãy tiếp tục sử dụng nó nếu không có lựa chọn nào khác. Nhưng luôn luôn tìm kiếm các tin nhắn đáng ngờ và không bao giờ nhấp vào liên kết trong một tin nhắn văn bản được gửi từ một số không xác định.

2

B-Bombing có thể lừa bạn chấp nhận yêu cầu 2FA

Không bao giờ chấp nhận thông báo mà bạn không mong đợi

Một số ứng dụng sử dụng thông báo đẩy làm phương thức 2FA. Bạn sẽ thường thấy những điều này khi bạn được yêu cầu phê duyệt đăng nhập vào ứng dụng hoặc trang web từ một thiết bị khác. Nếu một hacker có được quyền truy cập vào kết hợp email/mật khẩu của bạn, họ có thể cố gắng gửi cho bạn một yêu cầu xác thực và hy vọng rằng bạn chấp thuận nó.

Trở bom có thể ở dạng thông báo đẩy lặp đi lặp lại yêu cầu bạn phê duyệt quyền truy cập. Phương pháp này có vẻ không hiệu quả, nhưng nó đã được sử dụng để có hiệu quả lớn khi các nạn nhân cố gắng ngăn chặn lũ thông báo đẩy.

Phải làm gì:

Không bao giờ tương tác với các thông báo đẩy mà bạn không mong đợi, hoặc từ một loạt các thông báo giống hệt nhau. Trượt báo các thông báo và chờ nó kết thúc. Hãy cẩn thận đăng nhập vào tài khoản của bạn, vì yêu cầu 2FA hợp pháp có thể bị mất trong một biển yêu cầu gian lận.

1

Trộm cookie phiên có thể xảy ra mà bạn không biết

Đừng đăng nhập vào các trang web lưu trữ thông tin nhạy cảm

Khi bạn đăng nhập vào bất kỳ trang web nào, nó sẽ tạo cookie phiên, cho phép bạn đăng nhập. Nếu bạn quay lại trang web và bạn không cần phải đăng nhập lại, điều này là nhờ cookie phiên lưu trữ chi tiết đăng nhập của bạn. Một số trang web sẽ đăng nhập bạn sau một thời gian không hoạt động, nhưng hầu hết đều không.

Nếu một hacker đánh cắp cookie phiên này, họ có thể đăng nhập vào tài khoản của bạn, hoàn toàn bỏ qua 2FA. Phương pháp này đặc biệt nguy hiểm, vì không có chỉ số khi tin tặc đánh cắp cookie phiên.

Phải làm gì:

Cookie phiên bị vô hiệu khi bạn đăng xuất. Luôn đăng nhập thủ công các trang web lưu trữ thông tin có giá trị để vô hiệu hóa cookie.

Nhận thức về các lỗ hổng của 2FA

Mặc dù các lỗ hổng của nó, xác thực hai yếu tố vẫn là cách tốt nhất để bảo mật tài khoản của bạn. Tuy nhiên, bạn phải nhận thức được cách các tin tặc có thể bỏ qua 2FA để làm cho nó đáng giá. Nhận thức được các kỹ thuật lừa đảo phổ biến và sử dụng ứng dụng 2FA như Google Authenticator hoặc Authy thay vì xác minh SMS.

Có liên quan

9 lần thông minh hơn khi sử dụng ứng dụng Authenticator thay vì mã SMS

Mã SMS có thể trượt qua các vết nứt, nhưng các ứng dụng xác thực khóa chặt mọi thứ

Khám phá thêm từ Phụ Kiện Đỉnh

Đăng ký để nhận các bài đăng mới nhất được gửi đến email của bạn.